|

Vigilância de computadores e redes

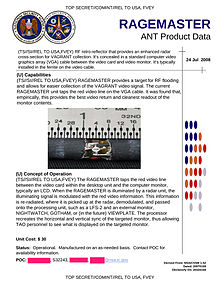

Vigilância de computadores e redes é a espionagem[1] das atividades de usuários de computador,[2] dos dados armazenados no disco rígido de computadores,[3] ou dos dados sendo enviados ou recebidos através de redes de computadores, como a Internet; ou de redes privadas (Intranet)[4] e Rede Privada Virtual (VPN),[5] sejam dados contendo texto, áudio ou vídeo. Muitos grupos de direitos civis e de defesa de privacidade, como Repórteres sem Fronteiras, Electronic Frontier Foundation[6] e outros, têm mostrado a enorme preocupação de que, com a crescente vigilância dos cidadãos, um sistema de vigilância em massa venha gradualmente se estabelecendo, limitando gradualmente as liberdades pessoais. Nos Estados Unidos, grupos iniciaram inúmeras ações judiciais contra a vigilância em massa pelo governo.[7][8] O grupo Anonymous invadiu sites do governo norte-americano em protesto contra o que considera "vigilância draconiana".[9]  Práticas de monitoramentoO monitoramento é feito sub-repticiamente; e na maioria das vezes, sem o conhecimento do usuário do computador, de comunidades, grupos ou de toda a população de um país, como mostravam os documentos revelados através dos Spy Files 3[10]; e posteriormente, em 2013, através das revelações dos programas de vigilância global, feitas por Edward Snowden.[11]  Pode ser feito por, ou à mando de, governos,[12] empresas,[13][14][15] organizações criminosas[16][17] ou indivíduos.[18] Pode ou não ser legal[19]; e pode ou não exigir a autorização de um tribunal ou outro órgão independente.[20] CensuraVigilância pode ser utilizada por governos para manter controle social. No fim de agosto de 2011, a Bull foi suspeita de ajudar Muammar Gaddafi a monitorar e censurar a Internet na Líbia em 2009,[21] através de sua subsidiária Amesys.[22] De acordo com documentos divulgados pelo Mediapart, além de vender um sistema de rede de espionagem, a Amesys interceptou e-mails líbios.[23] Programas de vigilânciaEm 2013, se tornou pública a existência do PRISM (programa de vigilância), através das revelações feitas por Edward Snowden,[24] mostrando milhares de documentos que expuseram vários programas utilizados pela NSA para monitoramento e vigilância do tráfego de Internet.[25][26] Ultimamente, programas de vigilância de computadores e de redes se tornaram comuns e baratos; e atualmente, quase todo o tráfego de Internet pode ser monitorado, seja em busca de pistas para atividades ilegais ou em espionagem industrial,[27] espionagem por governos, entre outros.[28] Um exemplo de espionagem industrial pelo Estado é o caso das operações da NSA para estabelecer parcerias com empresas que contribuam para facilitar as interceptações de dados, como parte da execução dos seus programas de vigilância global através da vigilância de computadores e redes. Acordos são feitos pelo departamento da NSA chamado Operações de Fonte Especial (SSO). Através destas parcerias, vários países são alvo para a espionagem pela NSA.[29][30] Em 29 de março de 2014, o jornal Der Spiegel publicou documentos que mostram como parte do programa de vigilância global da NSA, mesmo os sistemas de satélite da Alemanha, se tornaram alvo de espionagem feita pelo CGHQ, membro do conhecido grupo chamado Five Eyes - Cinco Olhos, em português.[31]     Participação de empresas criadoras dos softwaresUma lucrativa indústria vem crescendo exponencialmente em torno da criação de softwares de espionagem e vigilância de computadores e de redes, seja para atender necessidades de governos, grupos, empresas ou indivíduos.[32][33] Um exemplo de empresa criadora deste tipo de software é a Palantir Technologies, uma empresa americana criada em 2004 com um investimento da CIA, através da companhia In-Q-Tel,[34] empresa de capital de risco através da qual a Agência Central de Inteligência investe em empresas de tecnologia para manter a CIA e outras agências de inteligência americana equipadas com a mais recente tecnologia da informação;[35] e que atua em público mas mantém a lista de companhias em que investe em segredo. Em dezembro de 2013, a Palantir foi avaliada em 9 bilhões de dólares norte-americanos.[36][37] Um número crescente de empresas vem dedicando recursos para atender à demanda de produtos direcionados à vigilância da Internet.[38][39] Vigilância de redesVigilância de redes de computadores geralmente envolve mineração de dados[40] e análise de tráfego na Internet.[41] Analisador de rede é o monitoramento do tráfego de dados em uma rede de computadores. Conforme o fluxo de dados trafega na rede, o sniffer captura cada pacote; e eventualmente decodifica e analisa o seu conteúdo, de acordo com o protocolo definido em um RFC ou uma outra especificação. Devido à quantidade de dados recolhidos por esses sniffers, computadores automatizados de vigilância são usados para vasculhar a grande quantidade de tráfego de Internet interceptado; filtrar e apresentar a informação que interessa, com uso de certas palavras ou frases; e apresentar a frequência de visita a determinados sites, ou utilizar e-mail ou conversas para monitorar o indivíduo ou grupo. O XKeyscore, revelado em 2013, cumpre tal função. Comentando sobre o programa, o jornal The Guardian, que teve acesso aos documentos sobre o programa revelados por Edward Snowden, afirmou que: "a quantidade de comunicações a que a NSA tem acesso por meio de programas como o XKeyscore é assustadoramente grande".[11][42] Edward Snowden, comentando sobre sua experiência com o programa, afirmou: "Sentado em meu escritório, eu tinha a capacidade de analisar qualquer um, desde um contador até um juiz federal, incluindo o presidente, desde que eu tenha o seu email pessoal", palavras do ex-técnico da CIA Edward Snowden, em 10 de junho de 2013, quando revelou pela primeira vez ao mundo os documentos que detalhavam o programa de espionagem online dos Estados Unidos. Snowden falou ainda dos motivos pelos quais tais programas de vigilância em massa precisam ser revelados ao mundo.[43] Softwares maliciosos(Ver Malware[44] para mais detalhes) Existem várias maneiras de instalar tais softwares.[45] A mais comum é a instalação remota enviando um software malicioso, como, por exemplo, um rootkit criado especificamente para nao ser detectado por antivírus; esconder a existência de certos processos ou programas de métodos normais de detecção; e permitir contínuo acesso privilegiado a um computador,[46] ou usando uma backdoor[47] escondida para atacar um laptop alvo sem o conhecimento do proprietário. No planejamento do ataque contra a WikiLeaks, a HBGarry, em e-mail publicado pelo grupo Anonymous, faz parte dos planos à instalação de um rootkit.[48] Revelações de Edward Snowden publicadas no Der Spiegel, em 29 de dezembro de 2013, mostram que a NSA criou um um catálogo interno,[49][50] onde são listadas as opções disponíveis às agências de inteligência para acessar backdoors. O catálogo enumera os diversos dispositivos eletrônicos para atingir os usuários finais, incluindo implantes no próprio hardware, em cabos, conectores e outros.[51] Os dispositivos são criados pela divisão da NSA, chamada Operações de acesso adaptado (TAO) NSA[52] - em inglês, Tailored Access Operations -, uma divisão que se dedica a desenvolver meios de hacking; e se tornou a divisão de maior expansão recentemente, dedicada especialmente a criar tais dispositivos.[53] As operações da TAO são consideradas pela agência como extremamente bem sucedidas.[54] O Catálogo ANT (NSA), criado pela divisão, oferece aos "clientes internos" da NSA inúmeros itens para serem usados sub-repticiamente e camufladamente nos ataques dos programas de vigilância da NSA. De USB's[55] a cabos, há produtos para todo tipo de uso. Segundo o Der Spiegel, "a lista tem a forma de um catálogo de vendas por correspondência, a partir do qual os outros funcionários da NSA podem encomendar itens de tecnologias da divisão ANT para usar contra seus alvos nas operações de vigilância global."[51][56][57][58][59][60][61][62][63] O documento foi criado em 2008.[64] Pode ser usado ainda um keylogger, que vai capturar senhas, números de cartão de crédito e qualquer informação teclada no computador invadido.[65] Outro método é hackear um computador para ter acesso ao servidor da rede. Um software de vigilância remota pode ser instalado a partir daí.[66][67][68] Análise de redes sociais virtuaisUma forma comum de vigilância é a criação de mapas de análise de redes sociais virtuais, dai o interesse da NSA em redes como Facebook, Orkut e outras.[69][70][71] Monitoramento à distânciaFeito através de espionagem eletromagnética de computadores, como é o caso do sistema TEMPEST,[72][73] que usa o processo conhecido como ataque tempest, uma técnica de ataque para vigilância de computadores. Conforme documentos revelados por Edward Snowden, publicados no Der Spiegel e apresentados por Jacob Appelbaum, o Congresso de Comunicação Chaos (Chaos Communication Congress, em inglês) de 2013 mostra que a NSA criou dispositivos especialmente para este tipo de coleta de dados. O RAGEMASTER, criado pela divisão da NSA, a TAO, é um implante de hardware para interceptar sinais de imagem a partir de monitores VGA. Ele funciona de forma passiva, usando o sinal que está sendo refletido para as ondas de radar transmitidas externamente. O implante está escondido no isolamento de ferrite do cabo de monitor VGA, que está localizado logo atrás do conector do monitor.[49] Também foram criados implantes a serem escondidos em USB's distribuídas sem o conhecimento dos usuários. O catálogo foi publicado na íntegra, em dezembro de 2013, como "Catálogo da NSA - Implantes para quase todo maior Software/Hardware/Firmware" (NSA’s ANT Division Catalog of Exploits for Nearly Every Major Software/Hardware/Firmware).[74] Monitoramento off-line Entre os dispositivos contidos no catálogo ANT (NSA), estão listados dispositivos como o chamado "CTX4000".[75] Um dispositivo que atua como um radar para captar o que esta projetado na tela de um computador, mesmo quando o usuário está off-line. O pequeno dispositivo emite uma onda eletromagnética contínua na direção do usuário do computador; e pode então "iluminar" o sistema para a recuperação de informações na tela, mesmo quando o usuário esta off-line, ou seja, mesmo quando o usuário não está conectado à internet.[76] Os dados do computador do usuário podem, então, ser interceptados, apontando à direção do usuário, pelo dispositivo de captação que é listado no catálogo ANT. O catálogo mostra que, em 2008, o CTX4000 foi substituído pelo sistema PHOTOANGLO, feito em conjunto pela NSA e GCHQ. O aparelho de captação do sinal sendo emitido pelo computador da usuário é pequeno e facilmente escondido.[77] Ver também

Referências

Ligações externas

|